เมื่อ “Mobile Device” มีความหลากหลายไม่สามารถควบคุมได้ แล้วเราจะปกป้อง Mobile Application ให้ปลอดภัยได้อย่างไร?

ในยุคที่ Mobile Application ถูกนำมาใช้เป็นช่องทางหลักของธุรกิจ ไม่ว่าจะเป็น Mobile Banking, E-Wallet หรือ Super Application ต่างๆ ที่รวม Features ในการใช้งานหลายๆ ด้านไว้ใน Application เดียว ทำให้ความท้าทายด้าน Cybersecurity เพิ่มขึ้นอย่างก้าวกระโดด คำถามสำคัญที่หลายองค์กรมีความสงสัย และเป็น Pain point หลัก ไม่ใช่แค่ “เราป้องกัน Malware ได้หรือไม่?” แต่คือ “ถ้าเครื่องผู้ใช้ถูกโจมตีแล้ว Application ของเรายังปลอดภัยอยู่หรือไม่? “

เพราะในโลกความเป็นจริงผู้ใช้งานสามารถติดตั้ง Application จากแหล่งที่ไม่น่าเชื่อถือได้ง่าย และยังคงมีการใช้งานเครื่องที่ถูก Root หรือ Jailbreak ซึ่งโดยปกติแล้วมักเกิดจากความต้องการปลดล็อกข้อจำกัดการใช้งานของระบบ เช่น การติดตั้ง Application นอก Apple Store, การปรับแต่งเครื่อง หรือการเข้าถึงฟีเจอร์ที่ระบบปกติไม่อนุญาต เนื่องจากไม่ผ่านการตรวจสอบความปลอดภัย ซึ่งอาจทำให้สามารถติด Malware ได้โดยไม่รู้ตัว

เจาะลึก 6 ภัยคุกคาม Mobile App ที่องค์กรกำลังเผชิญอยู่

การโจมตี Mobile Application ไม่ได้เป็นเพียงเรื่องพื้นฐานอีกต่อไป แต่ได้พัฒนาไปสู่รูปแบบที่ซับซ้อนและแนบเนียนมากขึ้น โดยมุ่งเป้าไปที่ Application โดยตรง เพื่อเข้าถึงข้อมูลสำคัญของผู้ใช้งานและระบบหลังบ้านขององค์กร ซึ่งหากไม่มีการป้องกันที่เหมาะสม อาจนำไปสู่ความเสียหายทั้งด้านข้อมูล ความเชื่อมั่น และกระทบกับธุรกิจในระยะยาว

1.) Reverse Engineering – การแกะ Code Application

ผู้ไม่หวังดีสามารถถอดหรือแกะ Code ของ Application เพื่อวิเคราะห์ logic และโครงสร้างภายใน ส่งผลให้สามารถค้นหาช่องโหว่และนำไปใช้โจมตีหรือ bypass ระบบความปลอดภัยได้

2.) Root / Jailbreak Bypass – การใช้งาน Application บนอุปกรณ์ที่ไม่ปลอดภัย แต่หลอกระบบว่ามีความปลอดภัย

แฮกเกอร์สามารถหลีกเลี่ยงการตรวจจับ Root/Jailbreak ทำให้ Application เข้าใจผิดว่าอุปกรณ์ปลอดภัย ทั้งที่จริงแล้วถูกควบคุมและเสี่ยงต่อการถูกโจมตี

3.) Man-in-the-Middle (MitM) – การดักฟังข้อมูล

ผู้โจมตีสามารถแทรกตัวระหว่างการสื่อสารของ Application กับเซิร์ฟเวอร์เพื่อดักฟังหรือแก้ไขข้อมูล ส่งผลให้ข้อมูลสำคัญของผู้ใช้งานรั่วไหลหรือถูกเปลี่ยนแปลงได้

4.) Runtime Tampering – การแก้ไขพฤติกรรมของ Application ระหว่างใช้งาน

เครื่องมือโจมตีสามารถปรับเปลี่ยนการทำงานของ Application ระหว่าง runtime ทำให้สามารถ bypass ฟังก์ชันสำคัญหรือควบคุมการทำงานของ Application ได้

5.) Repackaging – การแก้ไขและปลอมแปลง Application

ผู้ไม่หวังดีสามารถนำ Application ไปแก้ไขและเผยแพร่ใหม่ในรูปแบบ Application ปลอม ส่งผลให้ผู้ใช้งานถูกหลอกและข้อมูลอาจถูกขโมยหรือถูกฝัง malware

6.) Overlay & Keylogging – การขโมยข้อมูลผู้ใช้

แฮกเกอร์สามารถสร้างหน้าจอปลอมหรือดักจับการพิมพ์ของผู้ใช้งาน ทำให้ข้อมูลสำคัญ เช่น username และ password ถูกขโมยไปได้

จากตัวอย่างภัยคุกคามทั้งหมดจะเห็นได้ชัดว่า การโจมตี Mobile Application ในปัจจุบันไม่ได้จำกัดอยู่แค่การเจาะระบบแบบเดิม แต่เป็นการโจมตีที่มุ่งเป้าไปที่ “ตัวแอปโดยตรง” ทั้งในระดับโค้ด ระหว่างการทำงาน (runtime) และสภาพแวดล้อมของผู้ใช้งาน ซึ่งทำให้องค์กรที่ให้บริการผ่าน Mobile Application ไม่สามารถพึ่งพาเพียงการป้องกันระดับ Device หรือ Network ได้อีกต่อไป จำเป็นต้องมีโซลูชันที่สามารถปกป้องแอปได้แบบครบวงจรตั้งแต่ก่อน Release ไปจนถึงหลังใช้งานจริง

Computer Union ร่วมกับ SecIron ให้บริการโซลูชันด้าน Mobile Application Security แบบ End-to-End ที่ออกแบบมาเพื่อช่วยให้องค์กรสามารถตรวจหา ป้องกัน และรับมือกับภัยคุกคามที่เกิดขึ้นกับแอปพลิเคชันได้อย่างมีประสิทธิภาพ โดยครอบคลุมทั้งการค้นหาช่องโหว่ (Security Assessment), การเสริมความปลอดภัยให้กับแอปพลิเคชัน (Application Hardening) และการตรวจจับและตอบสนองภัยคุกคามได้แบบ Real-time ซึ่งจะช่วยลดความเสี่ยงจากการถูกโจมตีและปกป้องข้อมูลสำคัญของธุรกิจและผู้ใช้งานได้อย่างต่อเนื่อง

โดย Solution ของ SecIron ประกอบด้วย 3 Module ที่ทำงานร่วมกันเพื่อปกป้อง Mobile Application ในทุกช่วงของ Lifecycle ตั้งแต่ก่อนนำขึ้นใช้งาน ไปจนถึงระหว่างการใช้งานจริง

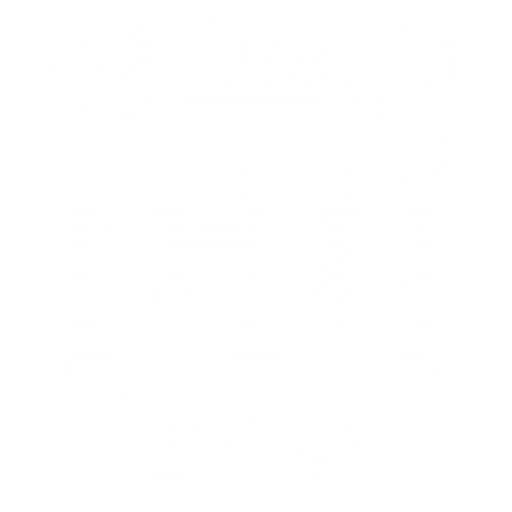

1.) IronSCAN — การตรวจสอบช่องโหว่ของ Mobile Application

IronSCAN เป็นเครื่องมือสำหรับ Mobile Application Security Testing (MAST) ที่ช่วยให้องค์กรสามารถตรวจหาช่องโหว่ในแอปพลิเคชันที่มีการพัฒนาเสร็จเรียบร้อยแล้ว ได้ง่าย รวดเร็ว และมีประสิทธิภาพ ไม่จำเป็นต้องเข้าถึง Source Code ให้มีความยุ่งยาก

ความสามารถหลัก:

- รองรับการวิเคราะห์แบบ Black-box สำหรับไฟล์ APK, AAB, IPA และ Xcarchive

- ตรวจสอบช่องโหว่ตามมาตรฐานสากล เช่น OWASP Mobile Top 10, CVE และ CWE

- ใช้แนวคิดการตรวจสอบแบบ Hacker’s Perspective เพื่อลด False Positive และสะท้อนความเสี่ยงจริงที่จะเกิดขึ้นได้ เมื่อ Hacker มี Application ของเราอยู่ในมือ จะสามารถโจมตีได้ในรูปแบบใดบ้าง

- ประมวลผลและสร้างรายงาน (Report) ได้ภายในเวลาอันรวดเร็ว (ภายในไม่กี่นาที)

ผลลัพธ์ที่องค์กรได้รับ:

- มองเห็นภาพรวมความเสี่ยงของ Mobile Application ได้อย่างชัดเจน

- มีรายงาน (Report) ที่เข้าใจง่าย มีคะแนนความปลอดภัย สามารถนำไปใช้งานต่อได้ทั้งทีม Security และ Developer

- มีคำแนะนำ (Remediation) เพื่อช่วยแก้ไขช่องโหว่ได้ตรงจุด

IronSCAN จึงเหมาะสำหรับการใช้งานในกระบวนการ DevSecOps และการทดสอบความปลอดภัยก่อนการ Release แอป ไปที่ Store ต่างๆ เพื่อให้บริการผู้ใช้งาน

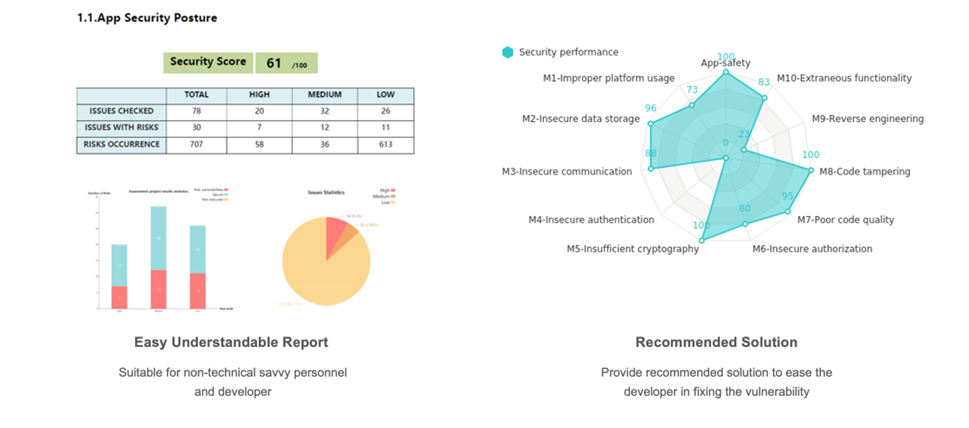

2.) IronWALL — การเสริมความปลอดภัยให้กับ Application

IronWALL ระบบด้าน Application Hardening ที่ช่วยปกป้อง Mobile Application จากการโจมตีทั้งในระดับโค้ดและระหว่างการทำงาน (runtime environment) โดยไม่ต้องแก้ไข Source Code

ความสามารถหลัก:

1.) การป้องกัน Reverse Engineering ด้วย 3 Layers:

- Code Concealing – ทำให้โค้ดอ่านยากและเข้าใจได้ยาก เช่น การซ่อนโค้ด เพื่อป้องกันการวิเคราะห์ logic ของแอปพลิเคชัน

- Code Encryption – เข้ารหัสโค้ดหรือส่วนสำคัญของแอปพลิเคชัน ทำให้ไม่สามารถอ่านหรือใช้งานได้หากไม่มีการถอดรหัสที่ถูกต้อง

- Code Transformation – แปลงรูปแบบโค้ดให้ซับซ้อนหรือเปลี่ยนโครงสร้างการทำงาน เพื่อเพิ่มความยากในการ Reverse Engineering แม้ถูกถอดออกมาแล้ว

2.) ป้องกันการ Debug และการ Hook เช่น Frida หรือ Xposed

3.) ตรวจจับและป้องกัน Root / Jailbreak และ Emulator

4.) ป้องกันการแก้ไขแอปพลิเคชันระหว่าง runtime (Anti-Tampering, Anti-Dynamic Injection)

5.) ป้องกันการโจมตีผ่าน Overlay และการดึงข้อมูลจาก Memory

6.) รองรับหลายแพลตฟอร์ม เช่น Android, iOS, HarmonyOS และ SDK

7.) สามารถตั้งค่า Policy ยืดหยุ่นให้เหมาะกับแต่ละ Application หรือแต่ละองค์กรได้

ผลลัพธ์ที่องค์กรได้รับ:

- ลดความเสี่ยงจากการถูกแกะ Code และการโจมตีเชิงลึกได้หลายรูปแบบ

- เพิ่มความแข็งแกร่งให้ Mobile Application แม้ทำงานบนอุปกรณ์ที่ไม่ปลอดภัย

- ไม่กระทบ User Experience และไม่เพิ่มภาระให้ทีม Developer

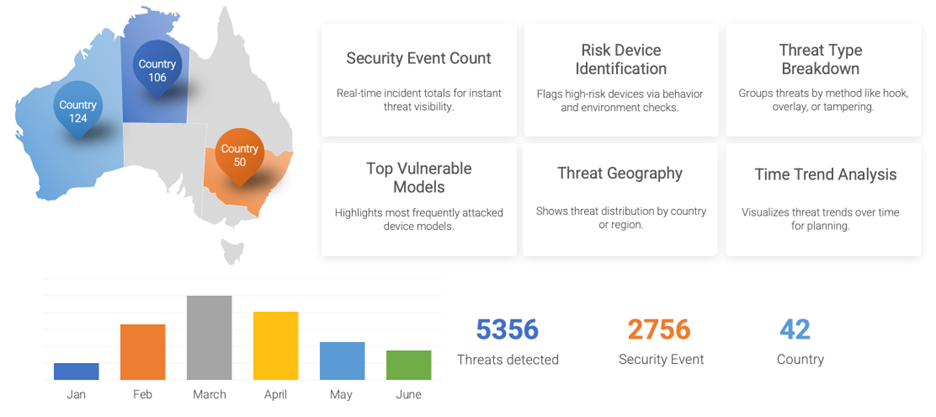

3.) IronSKY — การตรวจจับและตอบสนองภัยคุกคามแบบ Real-time

IronSKY เป็นระบบ Threat Intelligence และ Monitoring ที่ช่วยให้องค์กรสามารถมองเห็นและตอบสนองต่อภัยคุกคามที่เกิดขึ้นกับ Mobile Application หลังจากแอปพลิเคชันถูก Release และใช้งานได้แบบ Real-time เปลี่ยนจากการ “ป้องกันอย่างเดียว” ไปสู่ “การเฝ้าระวังและตอบสนอง”

ความสามารถหลัก:

- ตรวจจับพฤติกรรมผิดปกติของผู้ใช้งานและอุปกรณ์ เช่น Emulator, Rooted device

- แสดงข้อมูล Threat แบบ Real-time ผ่าน Dashboard เช่น จำนวนเหตุการณ์ ความถี่ และประเภทการโจมตี

- วิเคราะห์ Threat ตามประเภท เช่น Hook, Overlay, Tampering

- แสดงข้อมูลเชิงลึก เช่น รุ่นอุปกรณ์ที่มีความเสี่ยงสูง หรือพื้นที่ที่มีการโจมตี

ความสามารถด้าน Response:

- รองรับการกำหนด Action ต่อเหตุการณ์ เช่น Block หรือ Alert warning user

- ลด False Positive เพื่อไม่กระทบผู้ใช้งานจริง

- สามารถ Trace และวิเคราะห์เหตุการณ์ย้อนหลังได้

ยิ่งไปกว่านั้นเมื่อทำงานร่วมกับ IronWALL

- IronSKY สามารถฝัง (embed) เข้าไปในแอปพลิเคชันระหว่างขั้นตอน Hardening โดยอัตโนมัติ

- สามารถ Deploy ทั้งการป้องกันและการ Monitoring ได้ในขั้นตอนเดียว โดยผู้ใช้งานเพียงปิด Application แล้วเปิดใหม่ จะสามารถได้รับการป้องกันได้ทันที

ผลลัพธ์ที่องค์กรได้รับ:

- เพิ่มความมั่นใจในการให้บริการ Mobile Application อย่างต่อเนื่อง

- มองเห็นภาพรวมของความเสี่ยงหลัง Application ถูกใช้งานจริง

- ลดระยะเวลาในการตรวจจับและตอบสนองต่อเหตุการณ์

สอบถามข้อมูลเพิ่มเติมได้ที่ บริษัท คอมพิวเตอร์ยูเนี่ยน จำกัด โทร. 02 311 6881 #7151 หรือ email : cu_mkt@cu.co.th และดูคลิปวีดีโอเกี่ยวกับ FLY JB ได้ที่